Настройка ГИИС ДМДК

Необходимые действия для работы.

1. Установить СКЗИ КриптоПро CSP

2. Установить браузер с поддержкой ГОСТ TLS, например: chromium-gost, Internet Explorer, Яндекс.Браузер, Microsoft Edge (в режиме Internet Explorer) и др.

3. Установить КриптоПро ЭЦП Browser plug-in;

4. Скачать и установить сертификаты:

- https://testca2012.cryptopro.ru/cert/rootca.cer - при установке выбрать хранилище «Доверенные корневые центры сертификации»;

- http://testgost2012.cryptopro.ru/CertEnroll/root2023-4.crt - при установке выбрать хранилище «Доверенные корневые центры сертификации»;

https://testca2012.cryptopro.ru/cert/subca.cer - при установке выбрать хранилище «Промежуточные центры сертификации». -

http://reestr-pki.ru/cdp/guc_gost12.crt - при установке выбрать хранилище «Доверенные корневые центры сертификации»;

-

https://tlsca.cryptopro.ru/tlscaroot.p7b - при установке выбрать хранилище «Доверенные корневые центры сертификации».

-

https://tlsca.cryptopro.ru/tlsca.p7b - при установке выбрать хранилище «Промежуточные центры сертификации»

5. Установить Stunnel

-

Скачать сертифицированное приложение для создания TLS-туннеля stunnel.x86/x64, соответствующее версии установленного приложения КриптоПро CSP, с сайта https://www.cryptopro.ru/products/csp/downloads

-

Сохранить скаченное приложение в каталоге c:\stunnel

-

Запустить командную строку от имени администратора и выполнить c:\stunnel\stunnel.x64 -install

-

В каталог c:\windows\system32 скопировать файл stunnel.conf

Установка новых сертификатов на компьютер

1) Проверяем актуальность сертификатов удостоверяющего центра (раздел Необходимые действия для работы).

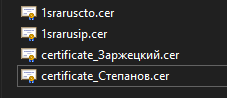

2) Из архива Сертификаты.zip или Сертификат физ лица.zip (подпись сотрудника. На тек момент только для организации 1С Интеграционные проекты) копируем папки закрытых ключей на дисковое пространство компьютера. Важно: копировать в корень доступного диска. На скриншоте папки для примера.

3) Открываем криптопро и устанавливаем все 4 сертификата из архива.

В криптопро установка производится через Сервис/Установить личный сертификат.

Выбираем сертификат

Далее. Устанавливаем флаг “Найти контейнер автоматически”, для того, чтобы установился закрытый ключ.

Завершаем установку. При установке использовать соответствующий пароль:

- certificate_Заржецкий.cer (Заржецкий Александр Юрьевич) 111

- 1srarusip.cer (1с-Рарус Интеграционные проекты) 111

- certificate_Степанов.cer ( Степанов Сергей Юрьевич) 111

- 1sraruscto.cer (1с-Рарус ЦТО) 111

- подпись физ лица 111

Также при установке устанавливаем флаг "Сохранить пароль".

4)

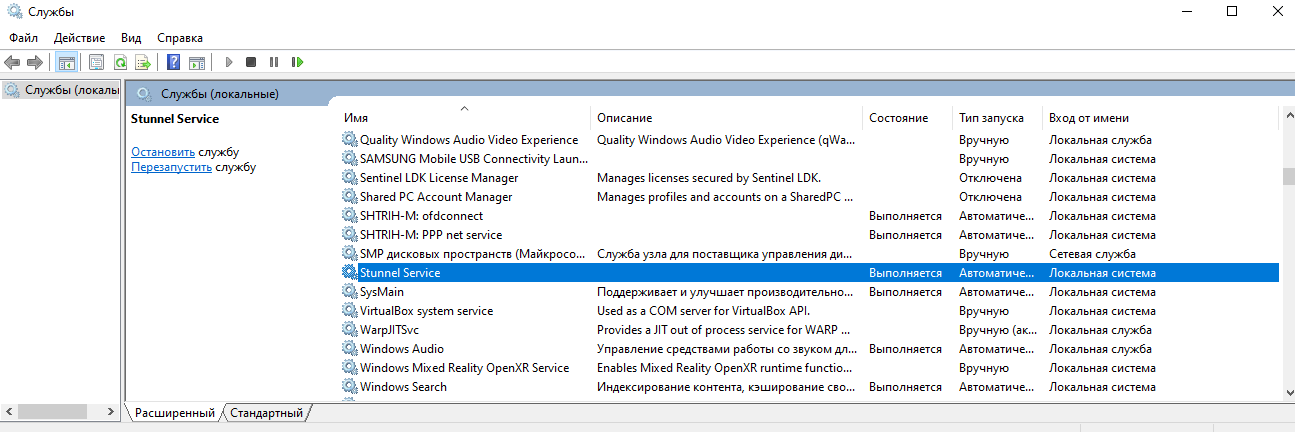

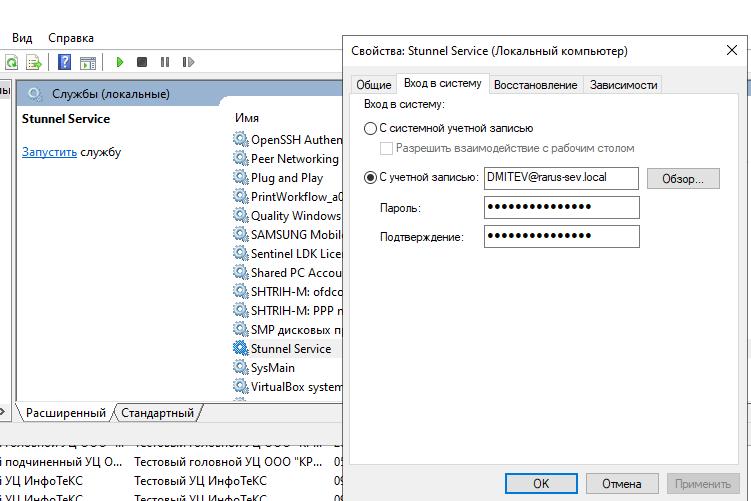

Далее переходим в службы. Нажимаем win+R и вводим services.msc. Открывается список служб. Ищем Stunnel Service и открываем его свойства.

На вкладке "Вход в систему" настраиваем свою учетную запись.

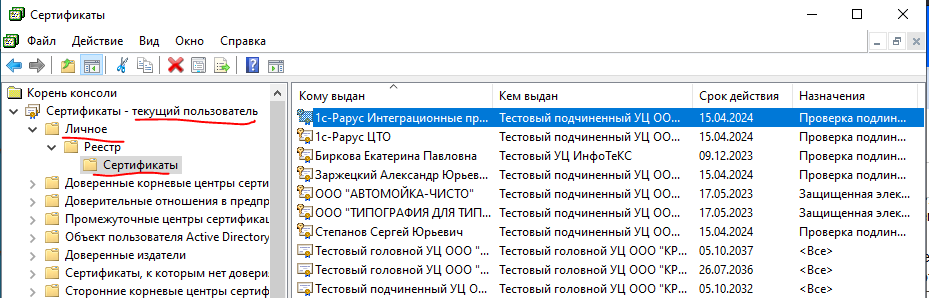

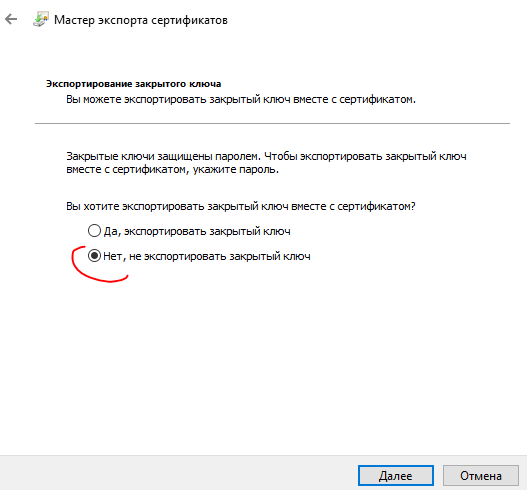

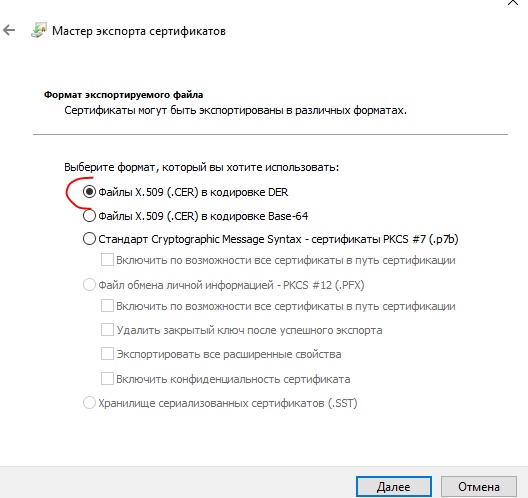

5) После переходим к списку личных сертификатов текущего пользователя и сохраняем сертификаты интеграционных проектов и ЦТО без закрытых ключей для stunnel.

- Переходим к списку личных сертификатов текущего пользователя.

- Открываем нужный сертификат двойных щелчком в списке личных сертификатов и на вкладке "Состав" нажимаем "Копировать в файл"

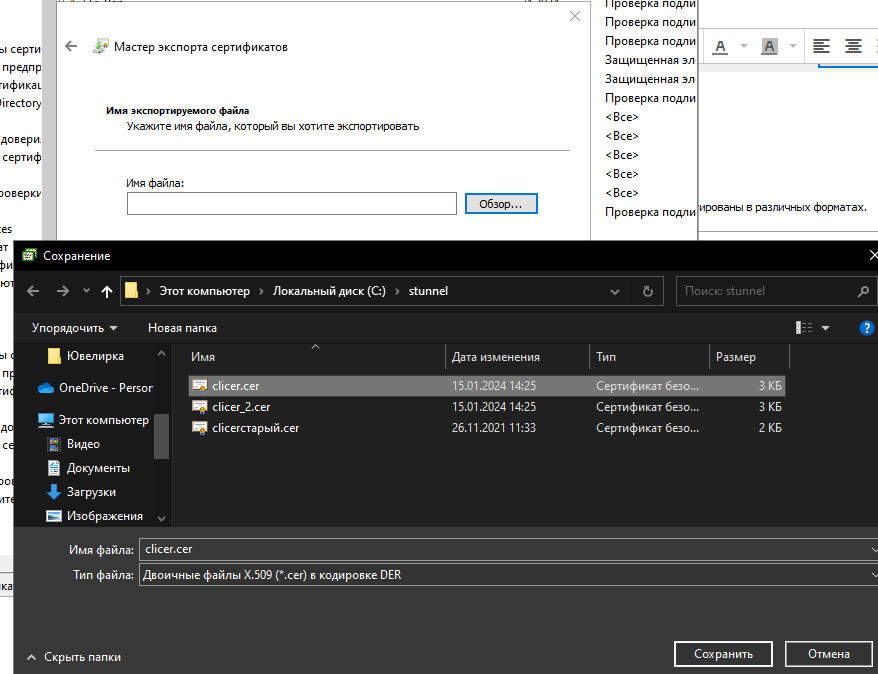

Выбираем файл в который будет произведено сохранение. Для Интеграционных clicer.cer, для ЦТО clicer_2.cer. Для подписи физ лица clicer_3.cer

6) Далее переходим в службы. Нажимаем win+R и вводим services.msc. Открывается список служб. Ищем Stunnel Service и перезапускаем его.

Настройка организации и контрагента в 1С

Приняли так, что в качестве ювелирного магазина выступает Интеграционные проекты, а ЦТО в качестве поставщика. Т.е. в 1С работаем с Интеграционные проекты. А от лица ЦТО уже работаем в ЛК ГИИС ДМДК

1) Открываем предприятие и добавляем(или изменяем существующую) организацию с данными:

Наименование 1С-РАРУС ИНТЕГРАЦИОННЫЕ ПРОЕКТЫ

ИНН 7717154350

КПП 772701001

ОГРН 1157746025733

2) Открываем предприятие и добавляем(или изменяем существующую) контрагента с данными:

Наименование 1С-РАРУС ЦТО

ИНН 7719566670

КПП 771901001

ОГРН 1057748425624

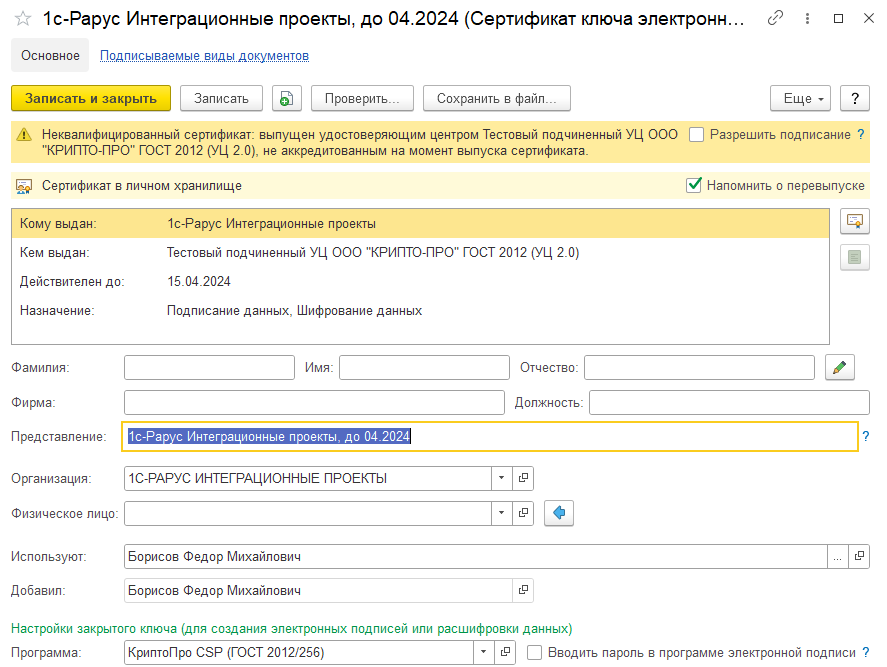

Добавление новых сертификатов в 1С

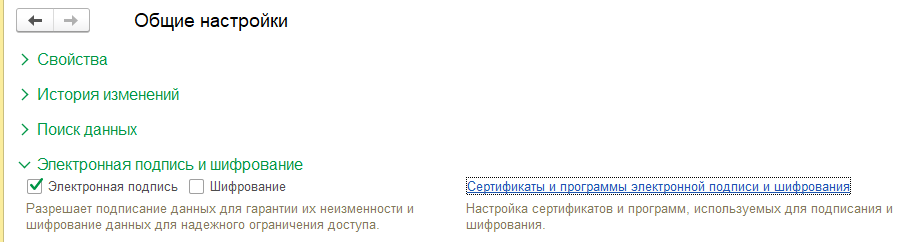

1) Открываем предприятие и переходим в Администрирование \ Общие настройки \ Электронная подпись и шифрование

2) Устанавливаем флаг "Электронная подпись"

3) Переходим в "Сертификаты и программы электронной подписи и шифрования" и добавляем необходимый сертификат с нужным сроком.

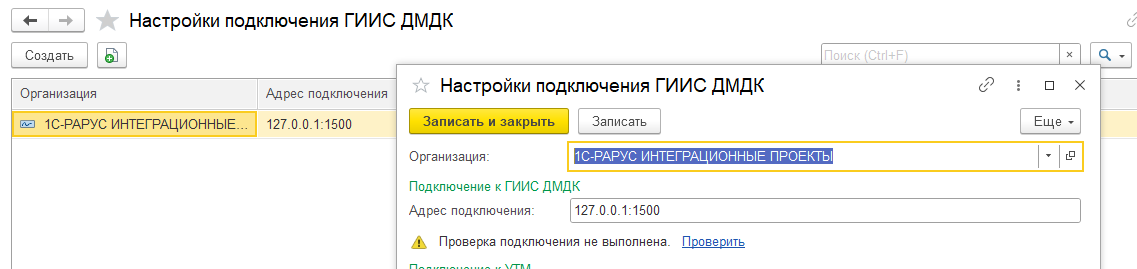

Настройка подключения к ГИИС ДМДК в 1С

1) Переходим в Администрирование \ Интеграция ГИИС ДМДК \ Настройки подключения.

2) Добавляем настройку. Настройки заполняются в разрезе организаций.

Адреса подключений:

- сервер зеркало Интеграционные проекты 127.0.0.1:1500

- сервер зеркало ЦТО 127.0.0.1:1600

- сервер тестовый Интеграционные проекты 127.0.0.1:1501

- сервер тестовый ЦТО 127.0.0.1:1601

- сервер зеркало физ лицо 127.0.0.1:1700

- сервер тестовый физ лицо127.0.0.1:1701

Вход в ЛК ГИИС ДМДК

1) Адреса для входа в ЛК

https://dmdk.goznak.ru/ тестовый сервер.

https://testlk.dmdk.ru/ зеркало (копия боевого)

2) для авторизации в ЛК используем сертификаты личные: Заржецкий для Интеграционных проектов или Степанов для ЦТО.

Создание аккаунта УЦ криптопро

ВАЖНО: этот пункт выполняется только если упустили сроки по уже созданным сертификатам, и не получается войти в старые аккаунты по логину. Выполняется одним сотрудником, кто ответственный за создание сертификатов.

Примечание: аккаунты зачастую как-то блокируются через некоторое время и зайти по логину не получается. Можно авторизоваться только по ЭЦП. Поэтому ВАЖНО не забылвать до окончания срока сертификатов создавать новые, чтобы не пришлось создавать новые аккаунты.

На сайте https://testca2012.cryptopro.ru/UI/Default.aspx регистрируем 4 аккаунта: на каждую организацию личный и обезличенный аккаунт.

Личные аккаунты создаем с данными по скринам (см. ниже). Обезличенные по данным ИНН и ОГРН организации с наименованиями:

-

1с-Рарус Интеграционные проекты (для инн и огрн Заржецкого)

-

1с-Рарус ЦТО (для инн и огрн Степанова)

Логин и пароль записываем сюда:

zarzheckiyayu0

3914995603

stepanovsyu0

6861345520

1srarusip0

2301315411

1sraruscto0

7169822091

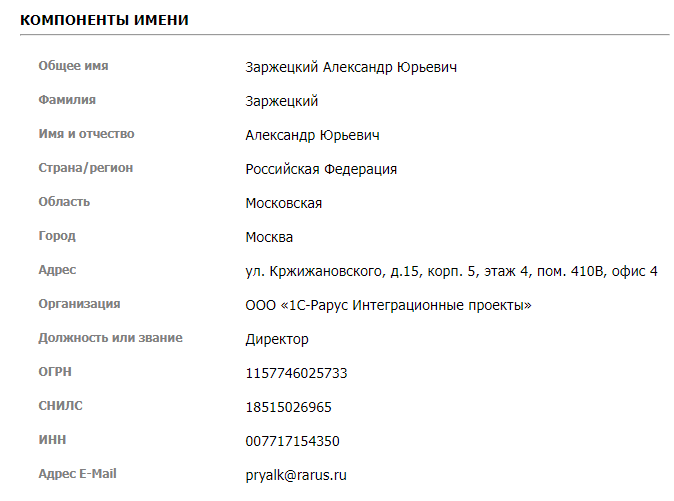

Данные для создания аккаунтов.

1) Заржецкий

Исправление данных для возможности подписывать доверенности

- ИННЮЛ 7717154350

- ИНН 772380449710

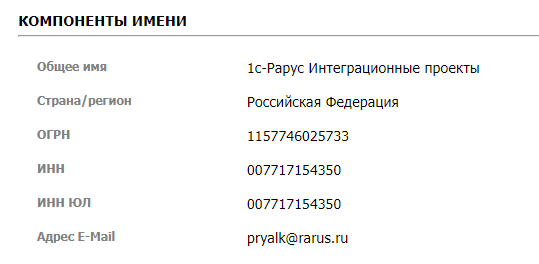

3) Интеграционные проекты

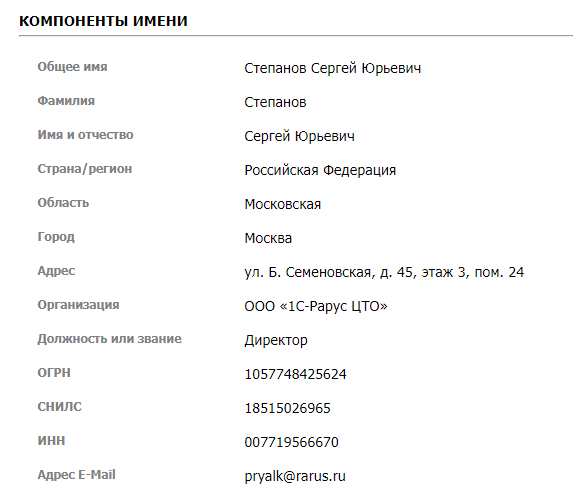

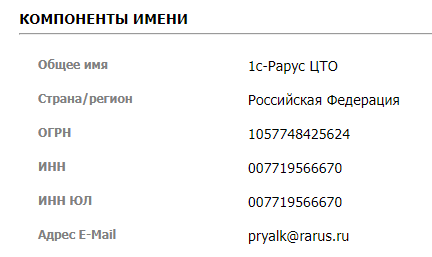

4) ЦТО

Создание сертификатов

ВАЖНО: Выполняется одним сотрудником, кто ответственный за создание сертификатов.

Примечание: аккаунты зачастую как-то блокируются через некоторое время и зайти по логину не получается. Можно авторизоваться только по ЭЦП. Поэтому ВАЖНО не забывать до окончания срока сертификатов создавать новые, чтобы не пришлось создавать новые аккаунты.

На сайте https://testca2012.cryptopro.ru/UI/Default.aspx авторизуемся под необходимым аккаунтом.

Далее переходим в действительные и создаем новый сертификат.

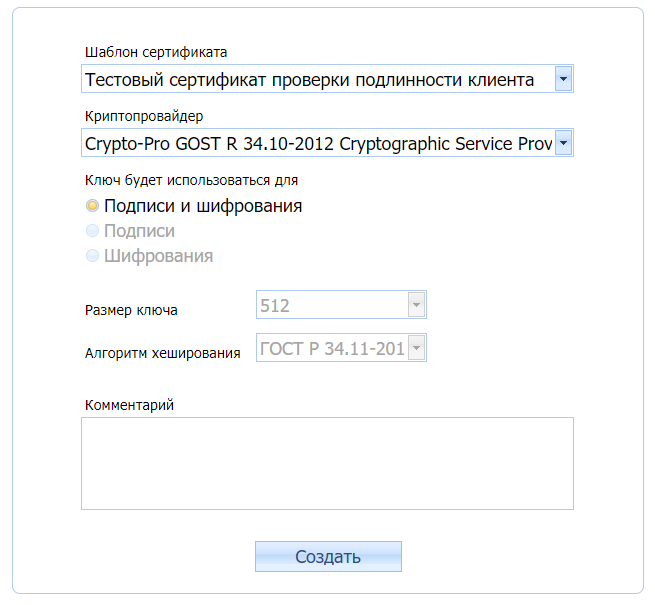

Далее если запрашивает доступ разрешаем и после выбираем шаблон "Тестовый сертификат проверки подлинности клиента". После создаем.

Далее выбираем путь. Необходимо выбрать диск, чтобы сохранилась папка закрытого ключа.

После перемещаем мышку пока не заполнится ползунок и по окончанию вводим пароль. Для Заржецкого и Интеграционных проектов 111. Для Степанова и ЦТО 222.

После скачиваем сертификат и помещаем его вместе с папкой закрытого ключа во временную папку. Наименования также соответствующие.

После создания всех сертификатов создаем архив Сертификаты.zip и помещаем с заменой в этот документ базы знаний во вложения.

Настройка сертификата в ЛК ГИИС ДМДК

ВАЖНО: Выполняется одним сотрудником, кто ответственный за создание сертификатов.

На каждом из серверов копии боевого https://testlk.dmdk.ru и тестовом https://dmdk.goznak.ru , для каждой организации добавляем сертификат для выполнения обмена.

Заходим на ЛК, переходим в “Профили организации” и добавляем сертификат.

(Там есть несколько профилей, сертификат добавляем в профиль где были предыдущие по дате сертификаты)

Выделяем интеграционные проекты и выбираем сертификат.

Для Степанова это 1с-Рарус ЦТО

После добавления сохраняем.

No Comments